Installare Netdata in qualsiasi distribuzione linuxInstallare Netdata in qualsiasi distribuzione linux

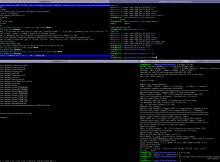

Tweet Installare Netdata è un operazione molto semplice in qualsiasi distribuzione Linux, iniziamo con i seguenti comandi da terminale: apt-get update apt-get upgrade -y una volta fatto un update e